Resolución Forense WarmCookie

El análisis de tráfico de red es una de las técnicas fundamentales en la respuesta a incidentes, ya que permite reconstruir eventos, identificar vectores de ataque y comprender el comportamiento del malware dentro de un entorno comprometido. En este laboratorio debes examinar un archivo de captura de tráfico (pcap)asociado a una infección real provocada por WarmCookie, un malware emergente utilizado en campañas de distribución a través de archivos maliciosos y descargas de payloads adicionales.

El objetivo de este laboratorio es analizar detalladamente la actividad registrada en la captura, identificar los sistemas afectados, reconocer los distintos indicadores de compromiso (IOCs). A partir de esta evidencia, debes lograr reconstruir el flujo del ataque y comprender la naturaleza del incidente.

Advertencia de Seguridad!

Este laboratorio contiene tráfico de red real que incluye archivos descargables potencialmente peligrosos. Aunque los archivos provienen de un entorno controlado, pueden ser detectados como amenazas por soluciones antivirus o pueden resultar dañinos si se ejecutan en un sistema no aislado.

No descargues, abras ni ejecutes ningún archivo fuera de un entorno seguro. Se recomienda encarecidamente realizar el laboratorio dentro de:

- 💻 Una máquina virtual

- 🧪 Un sandbox

- 🛡️ Un entorno de análisis aislado

- 🔒 Un entorno forense sin conectividad externa

El pcap

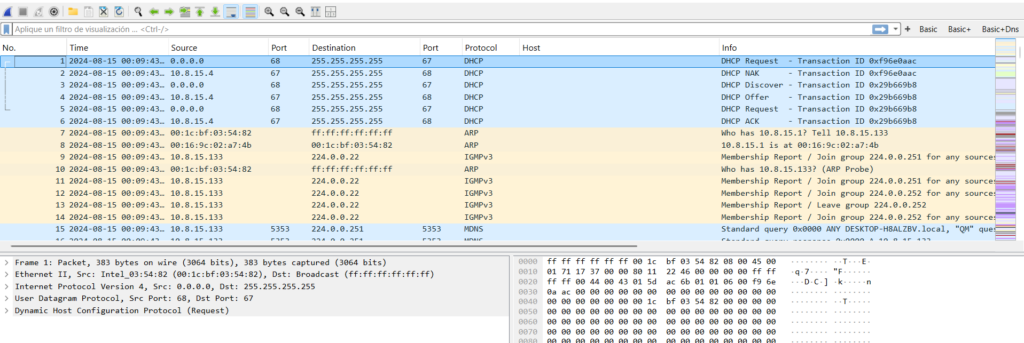

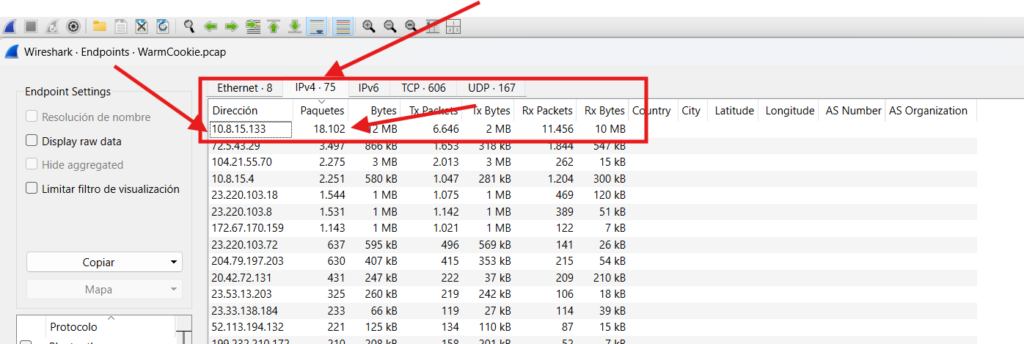

¿Cuál es la IP de la víctima?

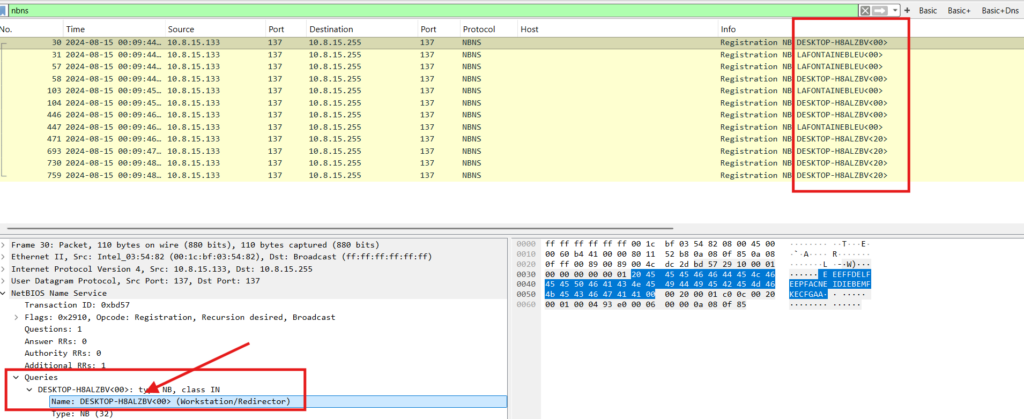

¿Cuál es el Hostname de la víctima?

Filtra paquetes del protocolo NBNS (NetBIOS Name Service).

Este protocolo es utilizado por equipos Windows para anunciar su nombre en la red local.

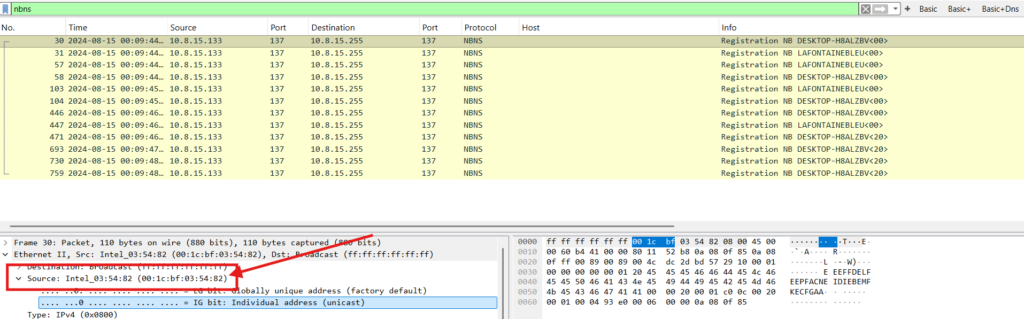

¿Cuál es la dirección MAC de la víctima?

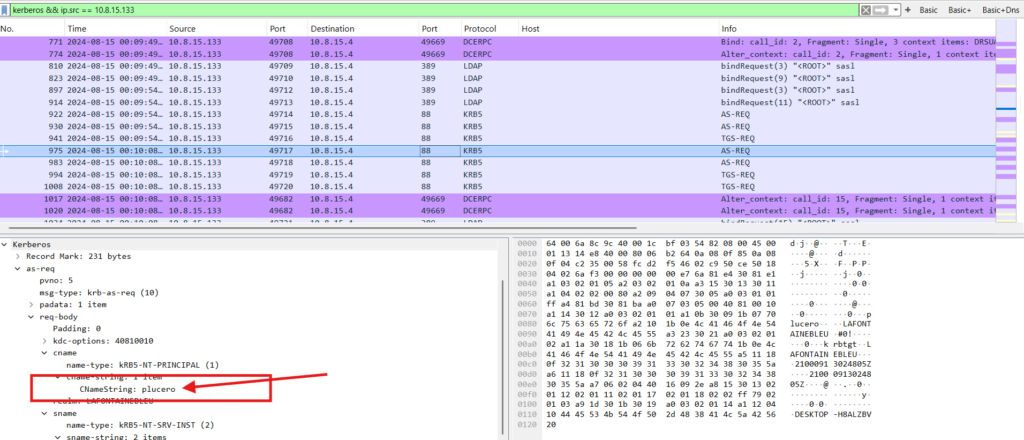

¿Cuál es el nombre de la cuenta de usuario de Windows?

Filtra tráfico Kerberos originado desde la IP de la víctima.

Kerberos transmite información del contexto del usuario autenticado (CNameString).

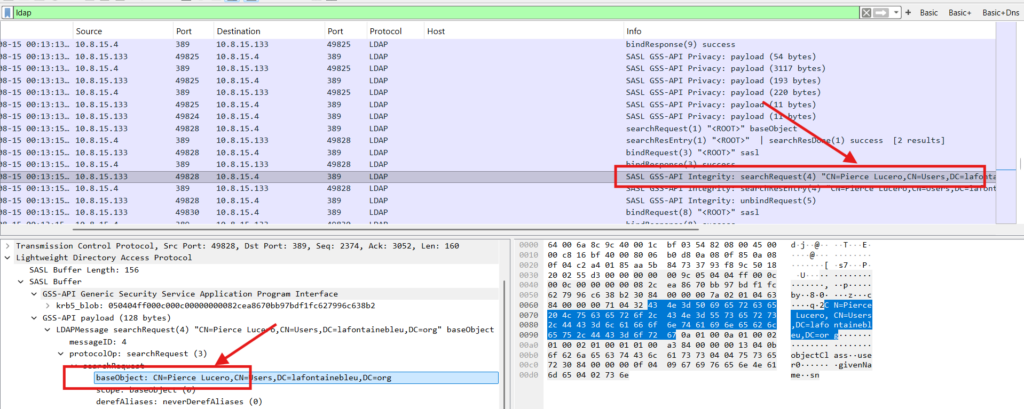

¿Cuál es el nombre completo del usuario (LDAP)?

Muestra tráfico LDAP, usado para consultar información del Active Directory.

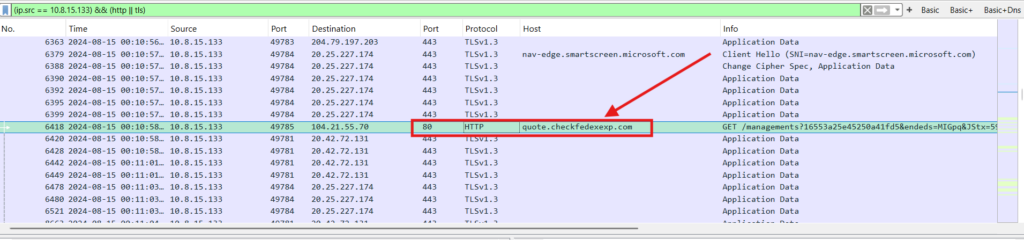

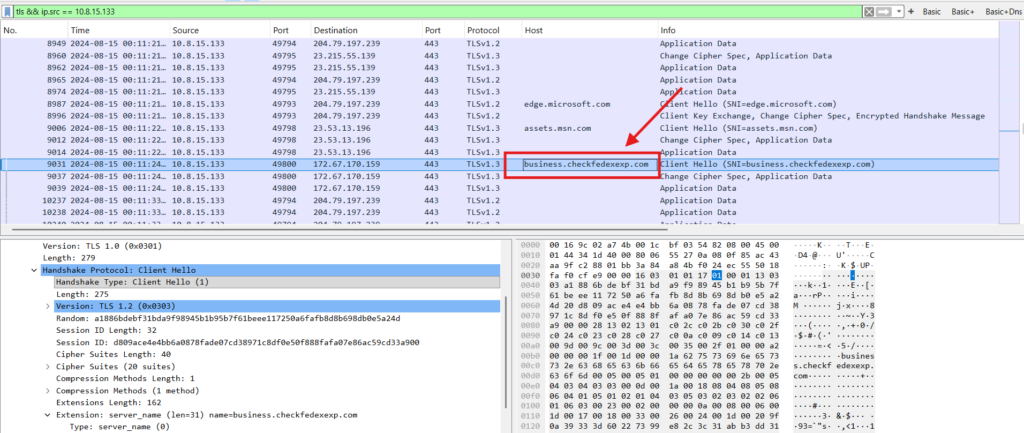

¿Cuál es el dominio de la primera conexión maliciosa identificada?

Filtra toda la actividad HTTP y TLS generada por la víctima.

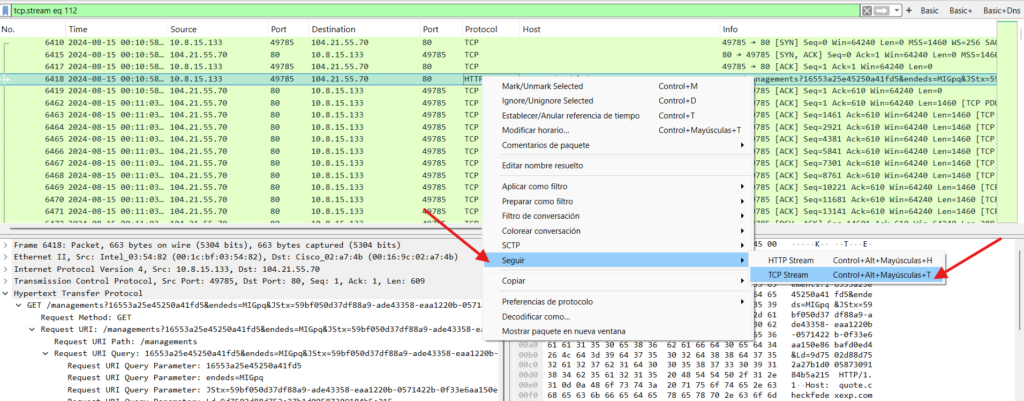

¿Cuál es el nombre del archivo malicioso descargado?

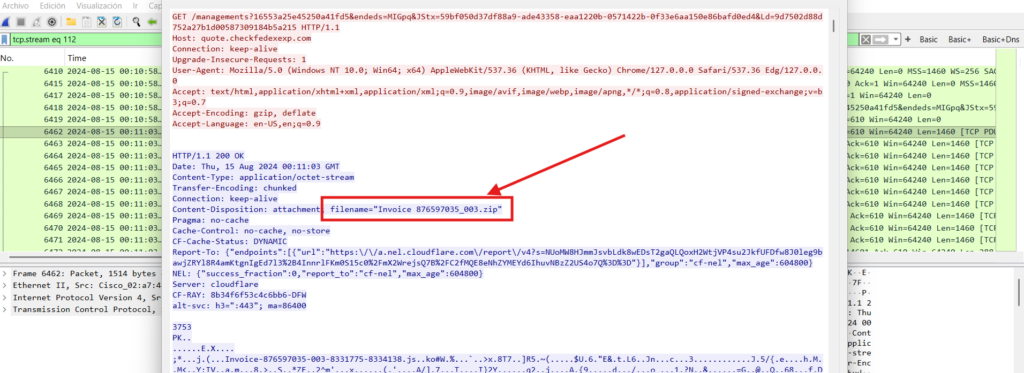

¿Cuál es el segundo dominio malicioso al que se conecta el host víctima después de ejecutar el archivo descargado?

Muestra exclusivamente tráfico TLS generado por la víctima.

Sirve para inspeccionar el SNI (Server Name Indication) y descubrir dominios en conexiones cifradas.

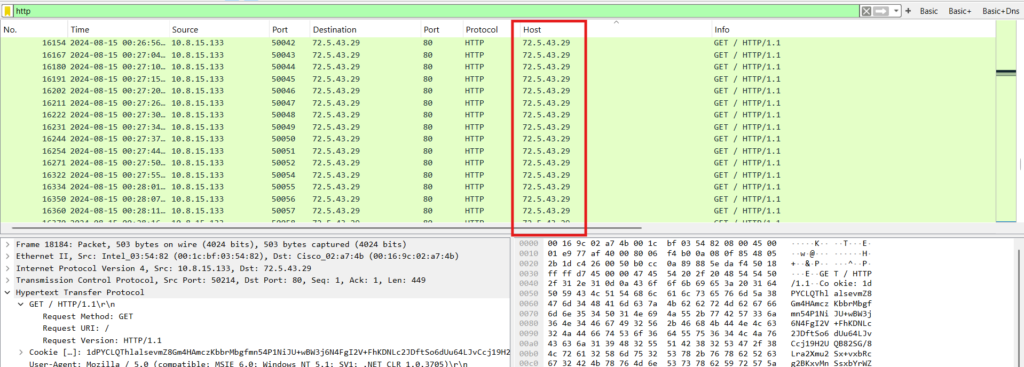

¿Cuál es la IP del atacante?

Muestra todas las comunicaciones con protocolo HTTP.

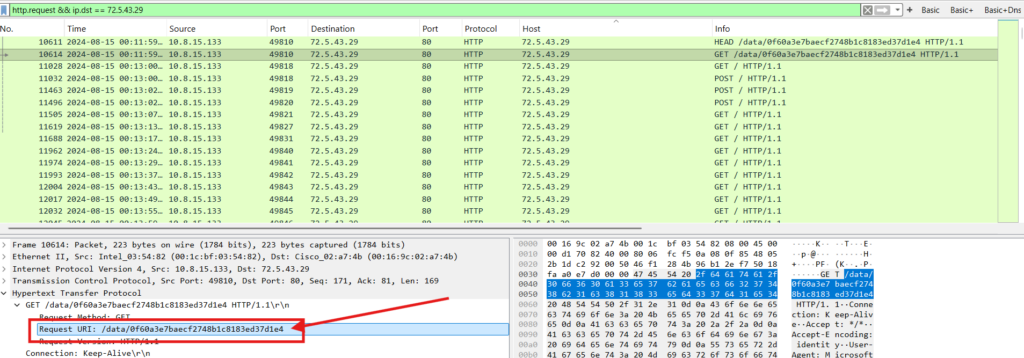

¿Cuál es la ruta del archivo malicioso descargado desde el servidor atacante?

Filtra solicitudes HTTP dirigidas específicamente a la IP del atacante.

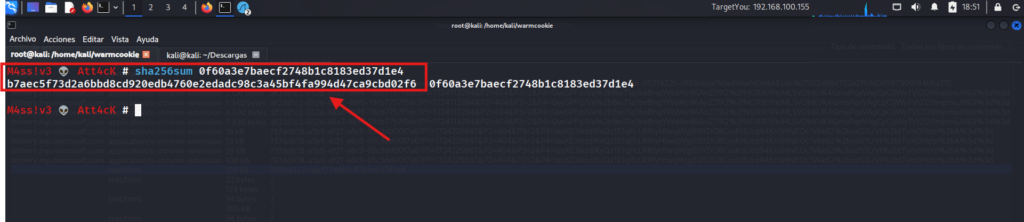

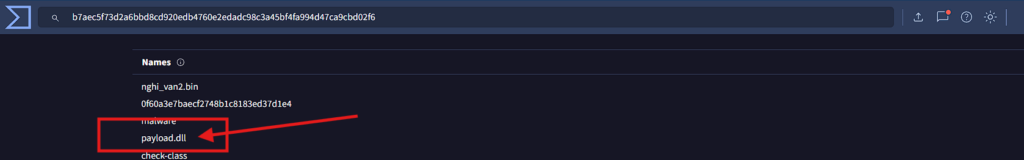

¿Cuál es el hash del archivo malicioso descargado desde la ruta /data/0f60a3e7baecf2748b1c8183ed37d1e4?

¿Cuál es el nombre del archivo malicioso según el Hash?

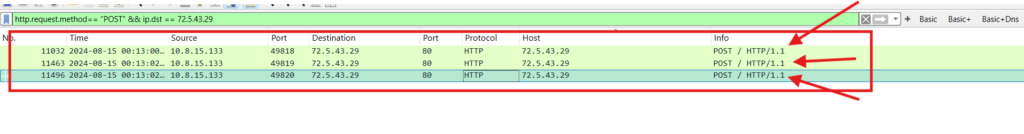

¿Cuántos callbacks POST realiza el malware hacia su servidor de comando y control?

Descripción del Malware: WarmCookie

WarmCookie es un malware clasificado como backdoor y utilizado principalmente como herramienta de acceso inicial. Su funcionalidad principal consiste en establecer una comunicación persistente con un servidor de comando y control (C2), permitiendo al atacante ejecutar instrucciones de manera remota y descargar componentes adicionales según sea necesario.

En este incidente, WarmCookie ingresó al sistema tras la descarga y ejecución de un archivo malicioso. Una vez activo, el malware inició conexiones repetidas mediante solicitudes HTTP POST hacia el servidor 72.5.43.29, lo que coincide con su comportamiento conocido de abrir un canal de comunicación con el C2. A través de este canal, el atacante puede obtener información del sistema comprometido, ejecutar comandos, desplegar payloads adicionales o preparar el entorno para etapas posteriores del ataque.

En resumen, WarmCookie actúa como un backdoor y loader, proporcionando al atacante un punto de control dentro del sistema afectado y habilitando la posible instalación de más malware o la ejecución de acciones maliciosas según los objetivos de la campaña.