Resolución Forense Koi Stealer

Peces grandes en un estanque pequeño.

Un día X el equipo de monitoreo detectó un conjunto de alertas provenientes del sistema de detección de intrusiones (IDS) corporativo. Estas alertas apuntaban a posibles comunicaciones con servidores externos que coincidían con patrones previamente asociados a una actividad de malware.

Dado que las alertas involucraban trafico HTTP inusual y posibles conexiones con direcciones IP externas no reconocidas, se inició un proceso formal de análisis forense de red. Para ello, se proporcionó un archivo de captura de tráfico (PCAP) correspondiente al período en el que se activaron los eventos sospechosos.

El pcap

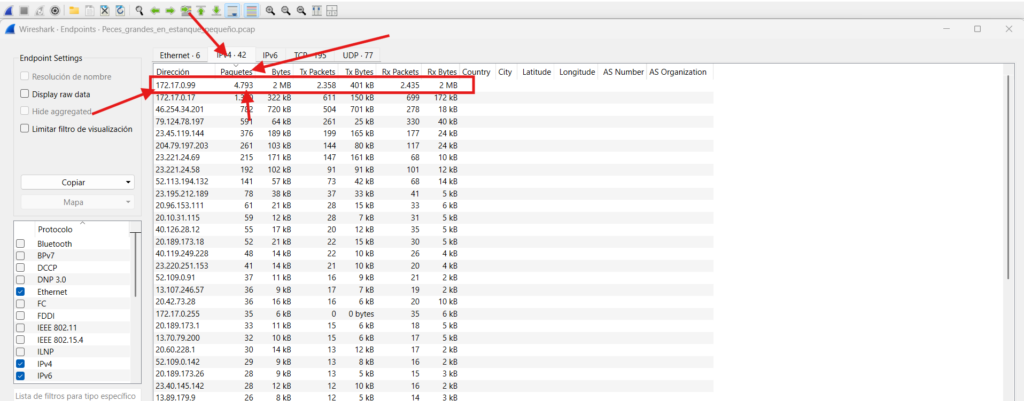

¿Cuál es la IP de la victima?

Statistics > Endpoints > IPv4

Confirmamos que es la IP que más tráfico genera hacia el exterior.

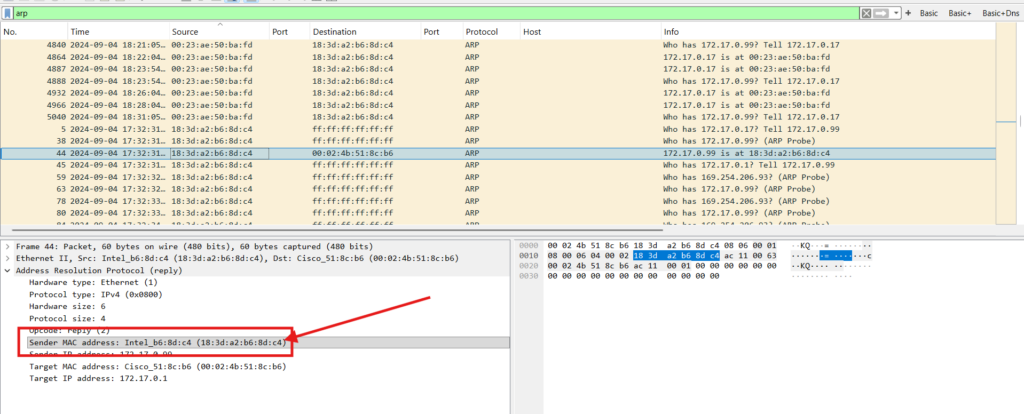

¿Cuál es la dirección MAC de la victima?

Filtro que muestra únicamente los paquetes ARP (Address Resolution Protocol).

Se utiliza para identificar relaciones IP<->MAC, permitiendo determinar la dirección MAC del host víctima observando las solicitudes ARP que realiza.

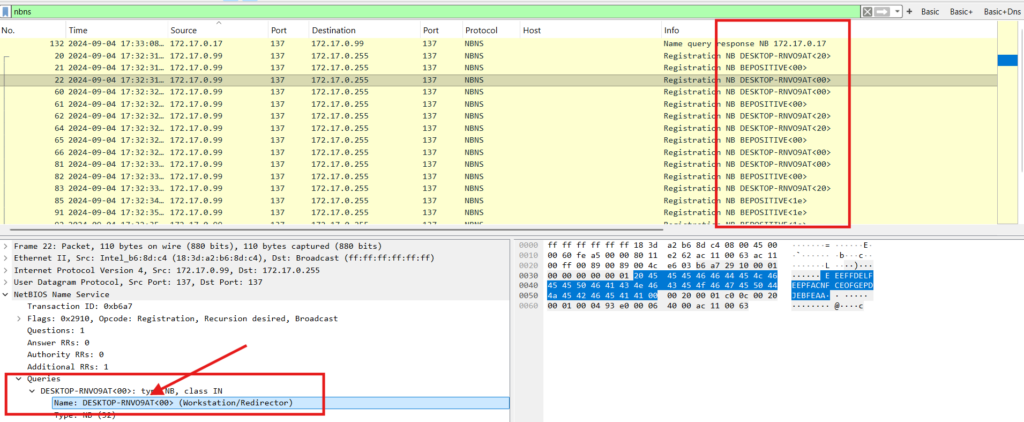

¿Cuál es el Hostname de la victima?

Muestra tráfico NetBIOS Name Service.

Sirve para descubrir el nombre del equipo Windows (hostname) mediante las consultas NBNS que emite automáticamente la máquina en la red.

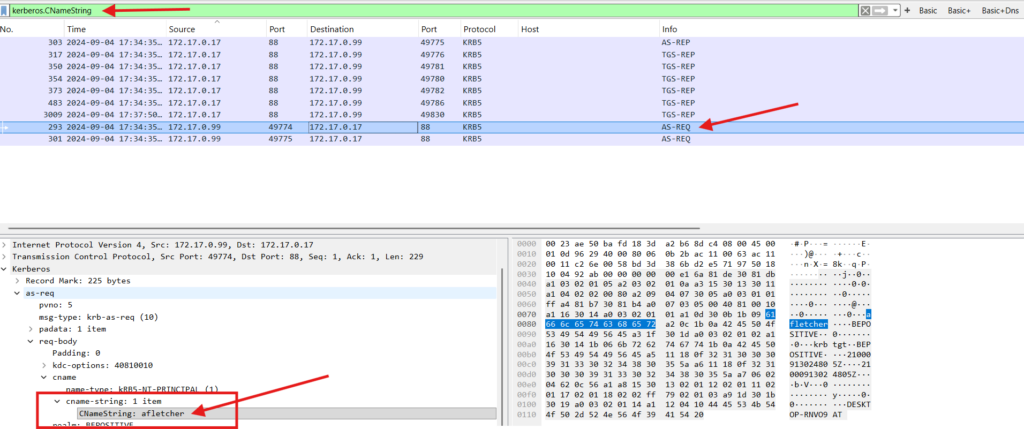

¿Cuál es el usuario de Windows del host victima?

Filtra mensajes Kerberos que contienen el campo Client Name String.

Esto permite identificar el usuario de Windows autenticado en el dominio (por ejemplo: afletcher), ya que Kerberos incluye el nombre de usuario en los tickets de autenticación.

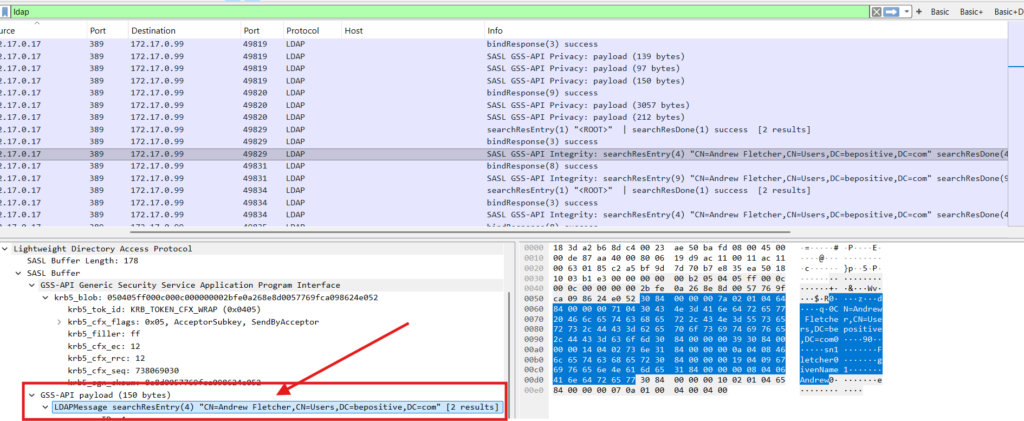

¿Cuál es el nombre completo del usuario (LDAP)?

Muestra el tráfico LDAP del Active Directory.

Se usa para obtener datos adicionales sobre cuentas del dominio, como nombre completo del usuario(givenName y surname), la Unidad Organizativa (OU), y otros atributos presentes en consultas o respuestas LDAP.

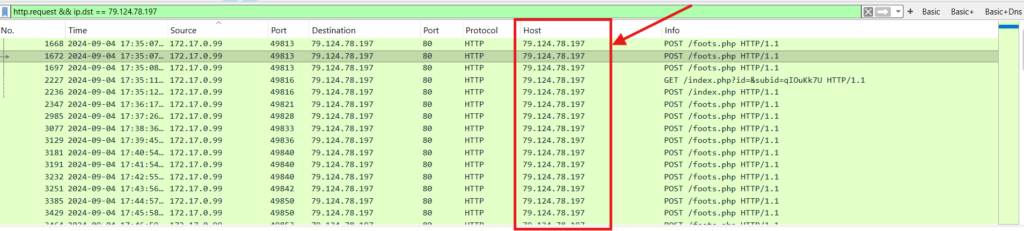

¿Cuál es la dirección IP maliciosa (C2)?

¿Qué métodos HTTP utilizó el malware?

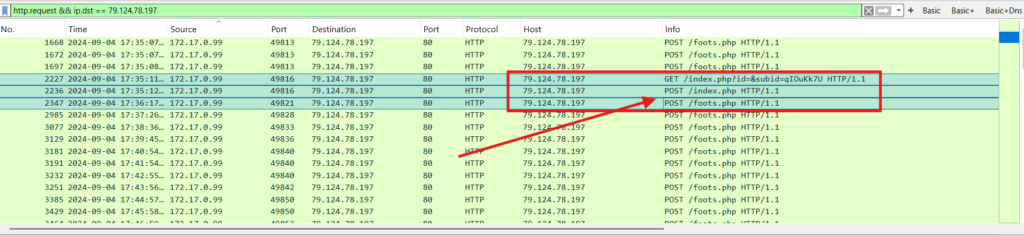

Muestra únicamente solicitudes HTTP realizadas hacia la IP del servidor C2.

Con este filtro se identifican las URLs maliciosas, las solicitudes POST del malware y la interacción directa con la infraestructura de comando y control.

Este es el comportamiento clásico del malware Koi Stealer, que envía información robada mediante múltiples POST a un servidor remoto.

¿Cuál es el dominio adicional relacionado con la infección?

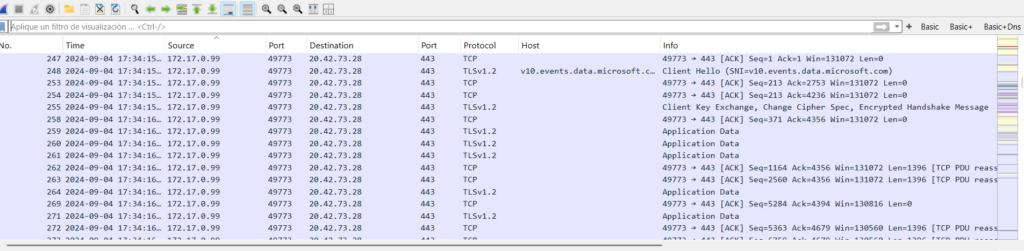

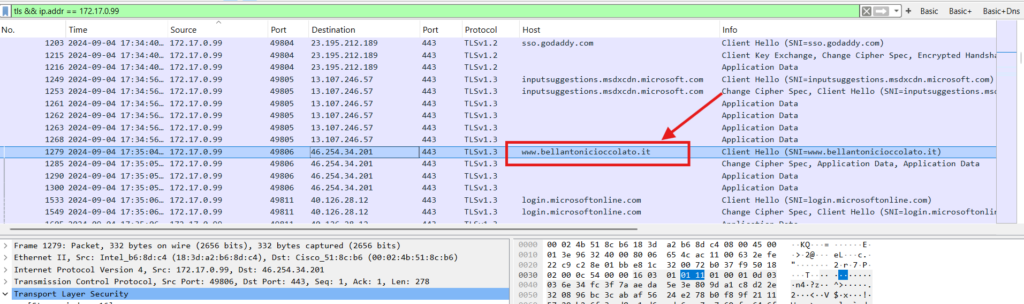

Filtra todas las conexiones TLS cuyo origen o destino es la IP de la víctima.

Permite revisar los Server Name Indication (SNI) enviados en el handshake TLS, revelando dominios HTTPS a los que el equipo se conectó (por ejemplo: www.bellantonicioccolato.it).

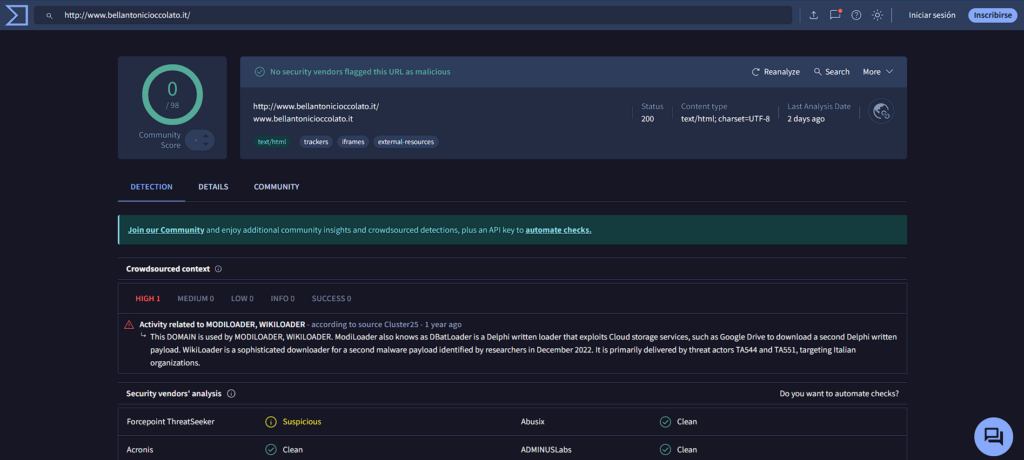

Al intentar validar nuestra sospecha relacionado con la dirección “www.bellantonicioccolato.it” buscamos más información que nos ayude a aclarar los resultados.

¿Qué significa esto?

✔ El dominio está asociado a loaders conocidos (ModiLoader / WikiLoader).

✔ No está categorizado como malware por la mayoría de motores, pero eso es normal en dominios comprometidos.

✔ Cuando solo 1 motor lo marca como sospechoso → significa que:

- El sitio era legítimo

- Pero fue comprometido temporalmente y usado para distribuir malware (campañas italianas).

Esto calza perfectamente con la actividad de Koi Stealer:

- Koi Stealer a veces usa “loaders” intermedios hospedados en sitios legítimos vulnerados.

- El dominio italiano NO es el C2, sino un punto de infección secundario (loader → dropper → stealer).

- Por eso el tráfico HTTPS aparece en el PCAP antes o paralelo al tráfico POST del verdadero C2.

- Funcionó probablemente como parte de la etapa de infección previa al C2

¿Qué pasó?

Un host corporativo estableció conexiones HTTP y HTTPS hacia infraestructura externa asociada a actividades maliciosas. El análisis del tráfico confirmó comunicación directa con un servidor de comando y control (C2) utilizado por un malware tipo stealer, indicando una infección activa y posible exfiltración de información.

¿Cuándo?

La actividad maliciosa ocurrió el 4 de septiembre de 2024, entre 17:35 y 17:36 UTC, periodo en el cual se registraron las solicitudes HTTP y conexiones TLS hacia infraestructura sospechosa.

¿Qué malware está involucrado?

El comportamiento de red observado es consistente con Koi Stealer, un malware utilizado para la recolección y exfiltración de credenciales.

Además, se detectó tráfico hacia un dominio previamente comprometido y vinculado a loaders como ModiLoader / WikiLoader, que suelen utilizarse como parte de la cadena de infección que precede a la comunicación del stealer.

Lorem ipsum dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor incididunt ut labore et dolore magna aliqua.