Resolución Forense La Triada del Malware

¡Bienvenidos a este nuevo desafío de análisis Forense!

Este ejercicio se centra en la reconstrucción de una cadena de infección compleja que comprometió un host dentro del segmento de red de una organización corporativa. Se les ha proporcionado un archivo de captura de paquetes (PCAP) y su tarea es utilizar este tráfico para desentrañar la cronología del incidente, identificar a la víctima y documentar las actividades de los tres actores de malware (Hancitor, Cobalt Strike, Ficker Stealer) que operaron en secuencia.

El compromiso ocurrió en una fecha especifica X e involucro una combinación de tácticas de acceso inicial, post-explotación y robo de información.

Su desafío es analizar metículosamente el tráfico de red para identificar las direcciones IP, nombres de host, nombres de archivos y URLs que corresponden a la actividad de cada uno de estos tres malwares, completando así el informe de incidentes forense.

🚨 ⚠️ Alerta de Seguridad Crítica

Este laboratorio incluye tráfico de red real con archivos potencialmente maliciosos. Aunque provienen de un entorno controlado, podrían infectar sistemas si se ejecutan accidentalmente.

📌 Nunca abras ni ejecutes archivos descargados desde el PCAP en un entorno sin protección.

Se recomienda trabajar únicamente en:

- 🖥️ Máquina virtual

- 📦 Sandbox

- 🔐 Entorno de análisis aislado

- 🛡️ Equipo forense sin conexión a Internet

Tu seguridad y la integridad del entorno son esenciales durante la práctica.

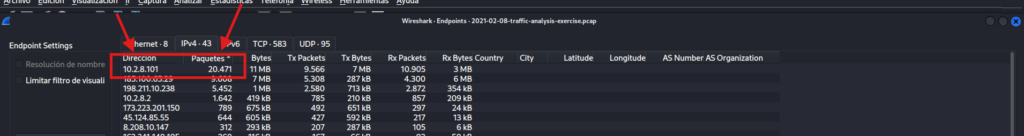

El pcap

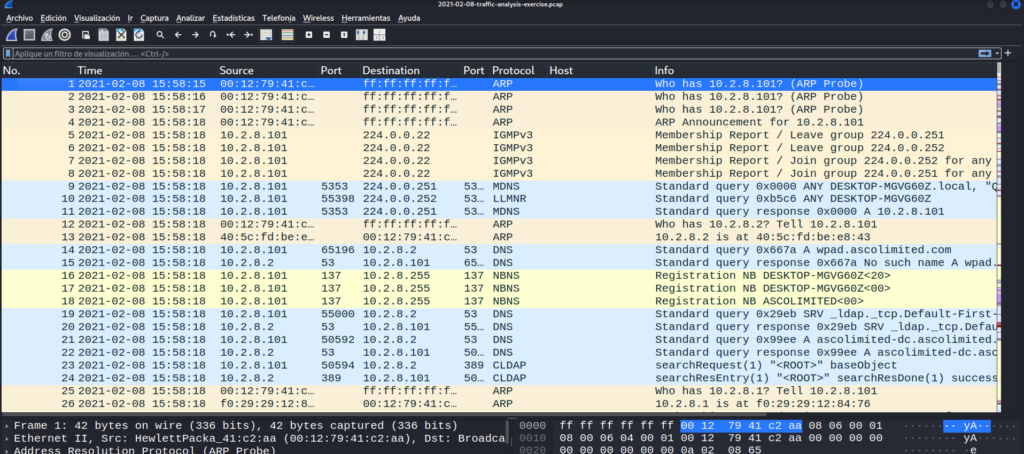

¿Cuál es la IP de la víctima?

El método de «Análisis de Puntos Finales» (o Endpoints) es una técnica de triage forense fundamental utilizada para identificar rápidamente a los hosts internos más activos en un segmento de red. Se basa en la premisa de que un sistema infectado, especialmente uno comprometido por malware de Comando y Control (C2) o Stealers, genera un volumen de tráfico de red significativamente mayor y más constante que los hosts no comprometidos.

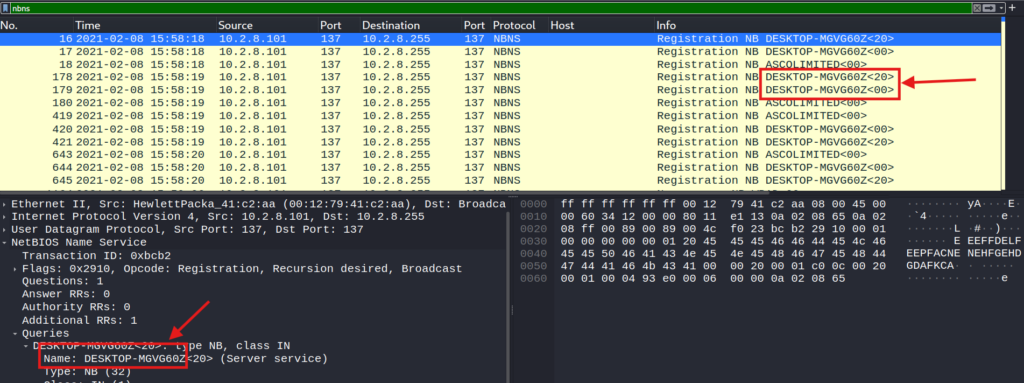

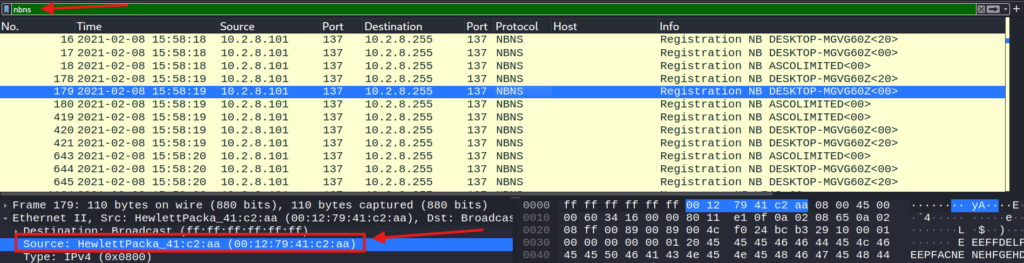

¿Cuál es el Hostname de la víctima?

¿Cuál es la dirección MAC de la víctima?

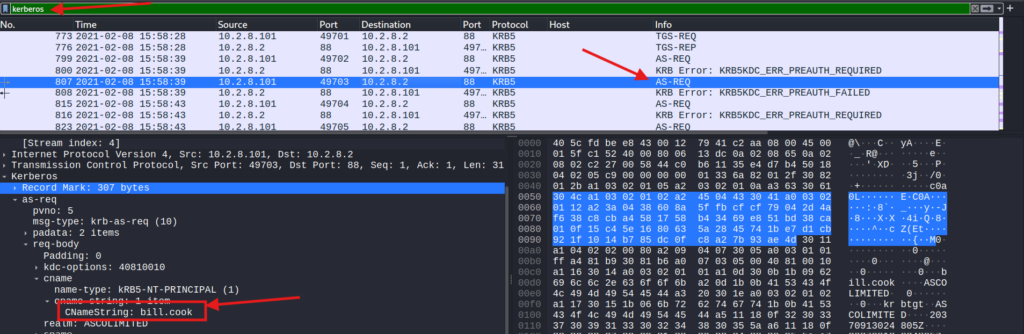

¿Cuál es el nombre de la cuenta de usuario de Windows?

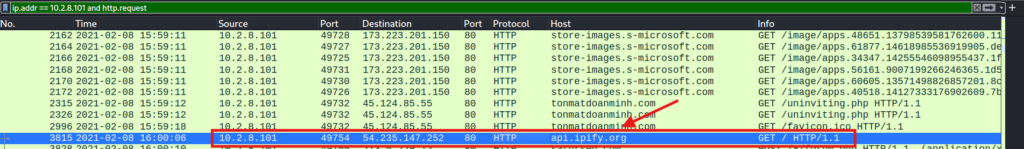

¿Qué dominio consulta la víctima inmediatamente después para obtener su IP pública?

El malware Hancitor (o el payload que se está preparando para descargar) necesita conocer la dirección IP pública externa (la IP que ve el mundo exterior) de la víctima para registrarla con sus servidores de Comando y Control (C2).

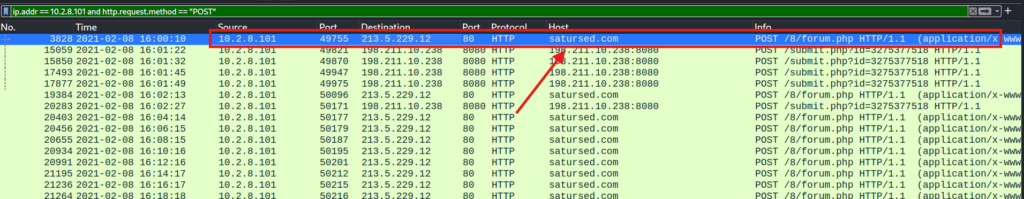

¿Cuál es el dominio del C2 principal de Hancitor?

El uso del método POST es crucial, ya que se utiliza para enviar datos desde la víctima al atacante. En este caso, el malware está reportando el éxito de la infección y la información del sistema al servidor de C2.

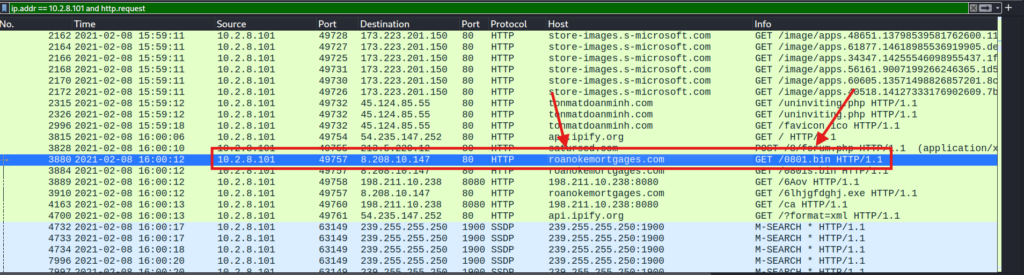

¿Dominio descargado en la segunda etapa (Cobalt Strike)?

La solicitud se dirige a un nuevo dominio (roanokemortgages.com) en una nueva IP (8.208.10.147), lo que indica que el malware Hancitor está llamando a un servidor de staging diferente para obtener el siguiente payload.

La extensión .bin es altamente sospechosa en una descarga HTTP, ya que sugiere un archivo binario ejecutable o un shellcode diseñado para ser cargado en memoria.

Este archivo (0801.bin) es el stager de Cobalt Strike. Es un pequeño código que, al ejecutarse, se comunica de nuevo con el servidor para descargar el beacon completo de Cobalt Strike.

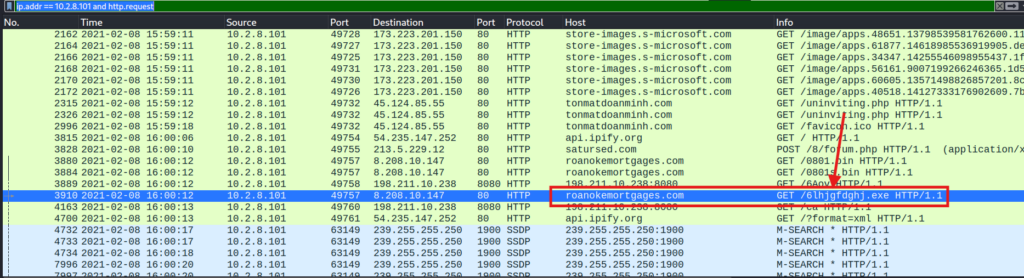

¿Nombre del ejecutable descargado desde el mismo dominio?

La solicitud es un GET al mismo servidor de Cobalt Strike (roanokemortgages.com).

La solicitud es de un archivo con extensión .exe (ejecutable de Windows).

Conclusión: Esto confirma que el loader Hancitor descargó dospayloads del mismo servidor: el stager de CobaltStrike (0801.bin) para control remoto, y el ejecutable del FickerStealer (.exe) para el robo de datos.

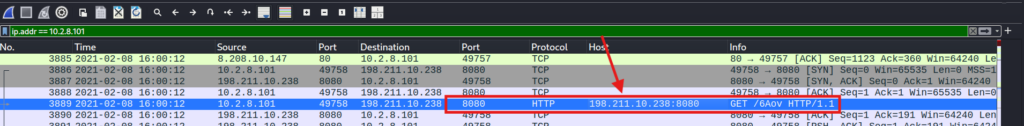

¿Dirección IP del C2 de Cobalt Strike (primer beacon) y puerto?

La comunicación es a través de HTTP (tráfico no cifrado), pero utiliza el Puerto 8080, que es un puerto no estándar para tráfico web (el estándar es el Puerto 80 para HTTP). Los atacantes a menudo usan puertos alternativos como 8080, 8088 o 443 para intentar evadir firewalls y la detección basada en firmas que solo monitorean el tráfico de red común.

Conclusión: El paquete 3889 confirma que el payload de Cobalt Strike ya está activo en el equipo de bill.cook y ha establecido su primera comunicación de control y comando con el servidor.

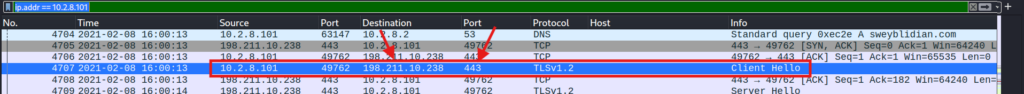

¿Dirección IP del C2 de Cobalt Strike (segundo beacon HTTPS) y puerto?

El uso de HTTPS en el Puerto 443 es la forma más común en que CobaltStrike oculta sus beacons. Al cifrar el tráfico y usar un puerto estándar, la comunicación se camufla como navegación web segura normal, lo que dificulta mucho la detección.

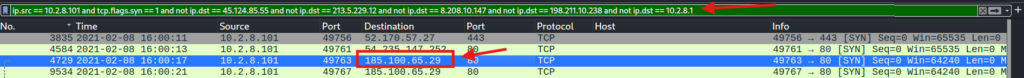

¿Dirección IP del servidor C2 del Ficker Stealer?

La víctima (10.2.8.101) se conecta a una IP completamente nueva (185.100.65.29), lo que indica la actividad del último payload descargado (6lhjgfdghj.exe).

Es una respuesta en medio de una conversación TCP, el hecho de que esa IP esté interactuando con la víctima en el Puerto 80 y no haya sido vista antes confirma que es una nueva conexión.

El tráfico entre la víctima y esta IP es la comunicación TCP causada por Ficker Stealer, donde se envían los datos robados (credenciales, archivos, etc.) al servidor del atacante para su exfiltración.

🦠 Descripción del Ataque: La Triada de Infección Avanzada

El incidente no fue el resultado de un solo malware, sino de una cadena de infección orquestada que utilizó tres herramientas distintas para lograr objetivos secuenciales: acceso, control y robo de datos.

1. 🛡️ Hancitor (El Vector de Acceso Inicial o Loader)

Hancitor (también conocido como Chanitor o TA547) es un loader o cargador de malware cuya única misión es establecer el primer punto de apoyo en el sistema y facilitar la descarga de payloads más peligrosos.

- Función: Inicia la infección después de que el usuario (bill.cook) interactúa con un documento malicioso (probablemente un archivo de Word con macros).

Actividad Clave en la Red: Su actividad primaria fue contactar el servidor tonmatdoanminh.com para obtener la primera etapa del payload, seguido de un check–in (reporte de estado) al C2 principal satursed.com. Su trabajo termina cuando descarga los payloads de segunda etapa.

2. 🤖 Cobalt Strike (La Plataforma de Post-Explotación)

Cobalt Strike es una herramienta legítima utilizada para simulaciones de RedTeam y ejercicios de seguridad, pero es masivamente abusada por grupos de atacantes avanzados. Su objetivo es proporcionar una plataforma completa para el control remoto del host.

- Función: Una vez instalado, proporciona al atacante capacidades de post-explotación, incluyendo movimiento lateral, escalada de privilegios y la inyección de otros malwares sin ser detectado.

- Actividad Clave en la Red: Se caracteriza por sus comunicaciones de control y comando (beacons). En este caso, utiliza la IP 198.211.10.238 a través de puertos no estándar (8080) y, crucialmente, utiliza HTTPS/TLS (Puerto 443) para camuflar sus beacons como tráfico web seguro.

3. 💰 Ficker Stealer (El Ladrón de Información)

Ficker Stealer es un malware especializado en el robo de datos, a menudo vendido en foros clandestinos.

- Función: Su rol es la exfiltración de datos. Escanea el sistema del usuario (bill.cook) en busca de credenciales almacenadas, archivos sensibles, billeteras de criptomonedas, y otros datos valiosos.

- Actividad Clave en la Red: Una vez que ha recolectado los datos, establece su propia conexión de C2 y los envía. En este incidente, utiliza la IP 185.100.65.29 mediante un protocolo personalizado sobre TCP/80 para la exfiltración final.