Resolución Forense IcedID

¡Bienvenido al Laboratorio de Análisis de Tráfico de Red!

En este ejercicio forense, te sumergirás en un archivo PCAP para reconstruir paso a paso una intrusión realista ocurrida dentro de un entorno corporativo.

Este laboratorio se centra en la cadena de compromiso asociada a IcedID (BokBot), un sofisticado troyano bancario que evolucionó hasta convertirse en un loader capaz de desplegar herramientas de post-explotación. Entre sus capacidades más peligrosas se encuentra la entrega de Cobalt Strike, permitiendo a los atacantes obtener persistencia, movimiento lateral y control completo de la red comprometida.

A lo largo de este desafío, tu misión será identificar los vectores de ataque, analizar el tráfico malicioso, correlacionar los Indicadores de Compromiso (IOCs) y reconstruir la actividad del intruso con precisión.

El pcap

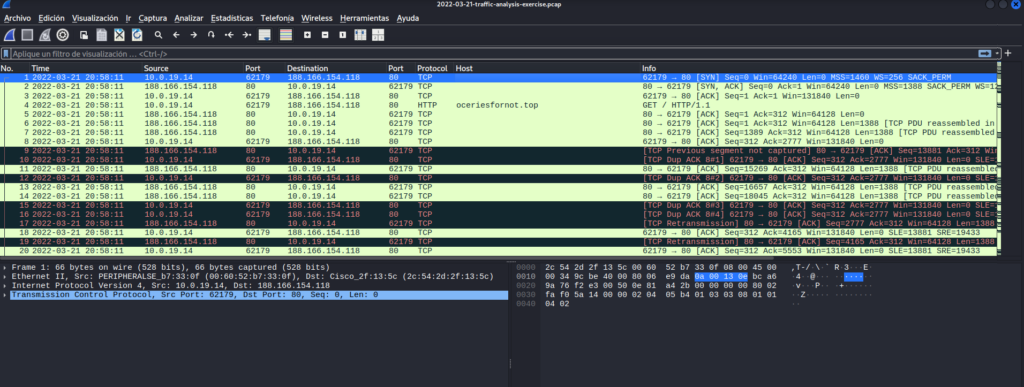

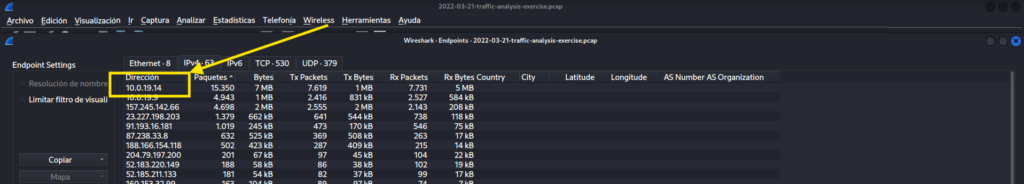

¿Cuál es la IP de la víctima?

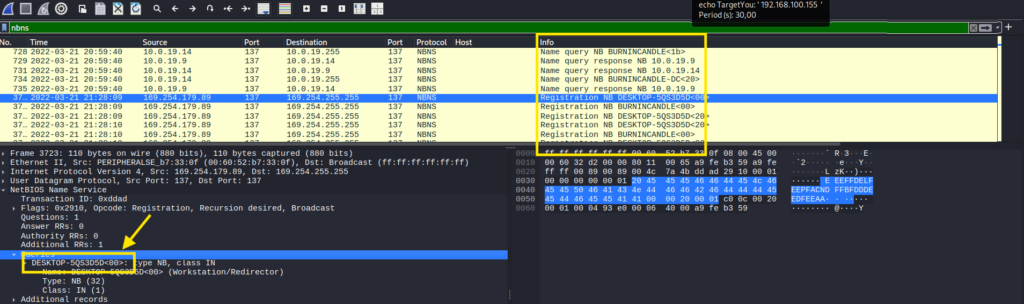

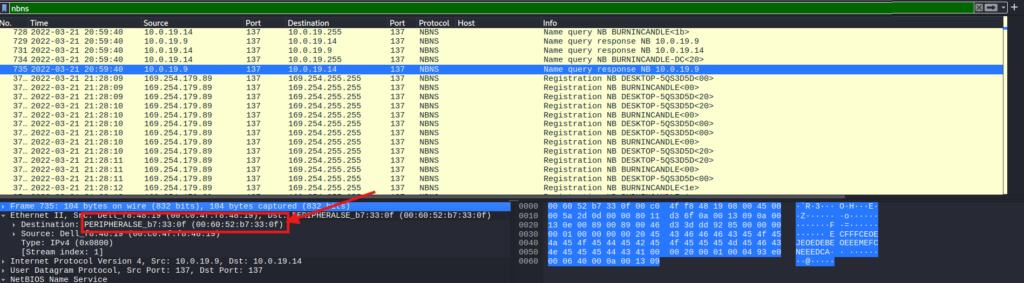

¿Cuál es el Hostname de la víctima?

¿Cuál es la dirección MAC de la víctima?

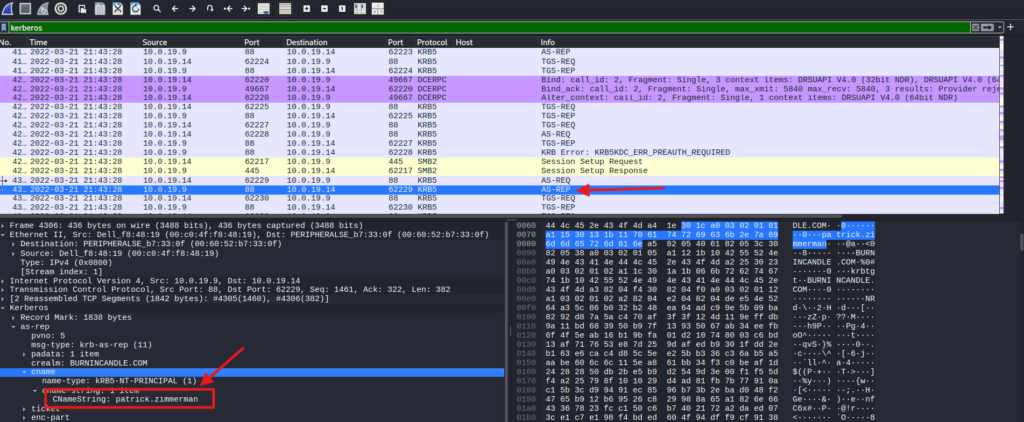

¿Cuál es el nombre de la cuenta de usuario de Windows que estaba activa durante el incidente?

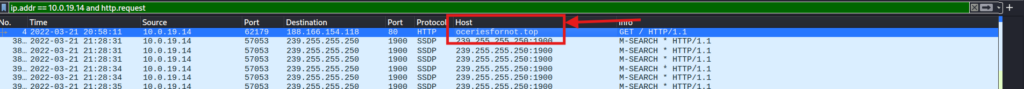

¿Cuál es el dominio de destino del contacto malicioso que utiliza la víctima?

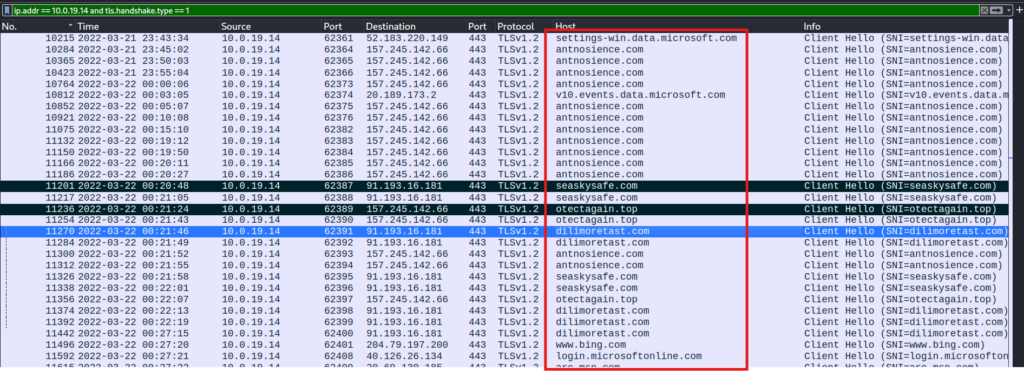

¿Cuáles son los dominios adicionales de IcedID que contacta la víctima a través de tráfico cifrado (HTTPS) y siguiendo la línea cronológica? (Excluyendo el primer contacto HTTP)

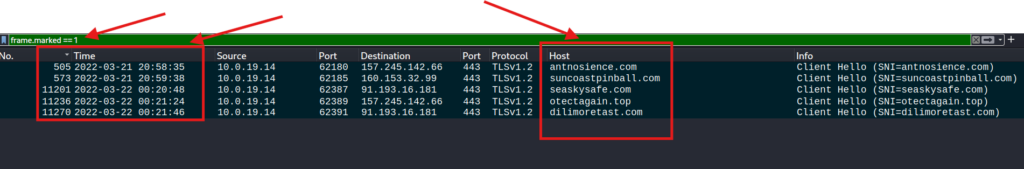

Ahora filtramos cronológicamente, primero marcamos las líneas > CTRL + M

Identificación y Marcado: Una vez aplicado el filtro de descubrimiento inicial, el analista debe revisar cada paquete y marcar (Ctrl+M) solo aquellos frames que contengan un dominio IcedID. Este paso ignora el ruído de fondo (como las conexiones de Microsoft).

Cronología Final: Al aplicar el filtro “frame.marked == 1”, el analista obtiene una vista limpia y cronológica de la secuencia exacta de conexiones C2, permitiendo establecer la línea de tiempo del beaconing cifrado.

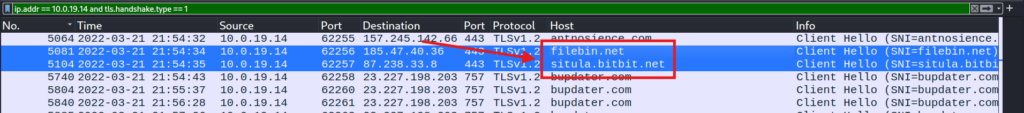

¿A qué dominios de compartición de archivos contacta la víctima (10.0.19.14) a través de tráfico cifrado (HTTPS), recordando siempre el orden cronológico?

Explicación: Una vez más, este filtro se utiliza para revisar todo el tráfico cifrado iniciado por la víctima. En la fase de “post-explotación”, los analistas deben buscar dominios que no sean C2 de malware inicial, sino servicios legítimos (o semilegítimos) utilizados con fines maliciosos, como la “exfiltración de datos” o la descarga de payloads. La presencia de conexiones a “filebin.net” y “situla.bitbit.net” (servicios de almacenamiento) es altamente sospechosa inmediatamente despúes de la actividad de IcedID.

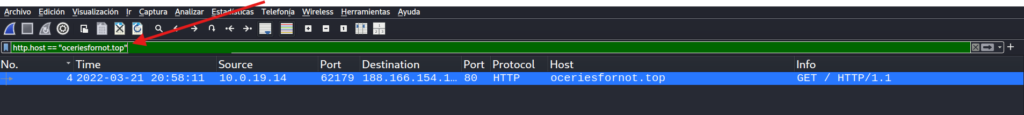

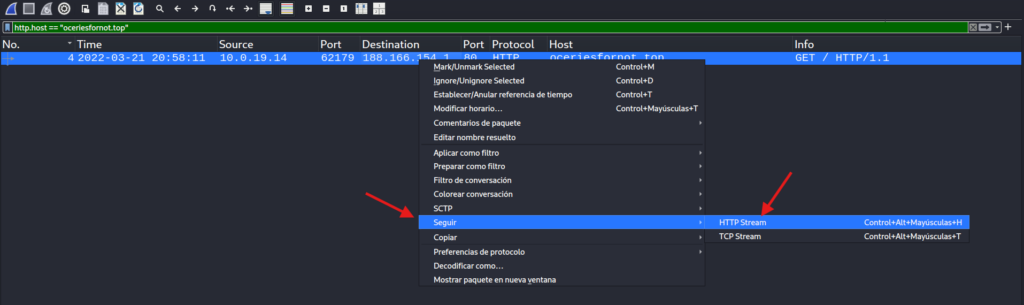

¿Cuál es el hash SHA256 del payload de malware descargado desde el dominio oceriesfornot.top?

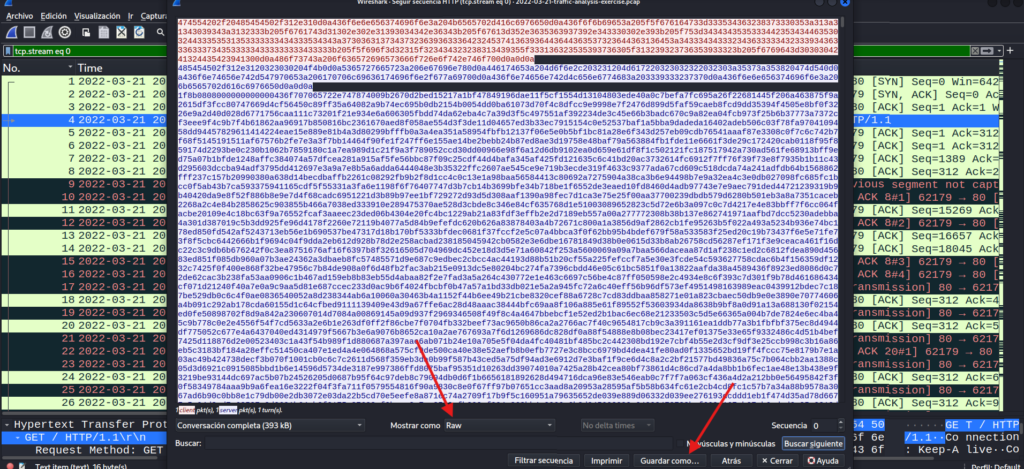

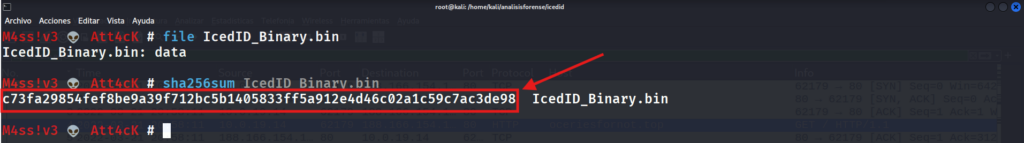

La extracción de este binario se realiza aislando el paquete Respuesta HTTP (200 OK) del servidor “oceriesfornot.top”. En lugar de utilizar la función “Export Objects”, se utiliza la opción (seguir > HTTP Stream). Al guardar el flujo como Raw, se obtiene el binario sin los encabezados de wireshark. Este binario de IcedID tiene el hash SHA256.

«Al verificar el hash SHA256 (c73fa29854fef8be9a39f712bc5b1405833ff5a912e4d46c02a1c59c7ac3de98) en plataformas de inteligencia de amenazas, puede que se obtenga un resultado de ‘Cero Detecciones’. Esto es una técnica de evasión polimórfica utilizada por IcedID para generar payloads únicos. Sin embargo, la evidencia de red (descarga desde oceriesfornot.top, seguido de C2 múltiples y la presencia de Cobalt Strike) confirma irrefutablemente la naturaleza maliciosa del binario.»

🧊 Descripción del malware IcedID (BokBot)

IcedID, también conocido como BokBot, es un troyano bancario y loader altamente sofisticado que apareció por primera vez en 2017. Con el tiempo, evolucionó desde un malware centrado en el robo financiero hacia una plataforma modular utilizada para compromisos iniciales en ataques de ransomware y campañas de cibercrimen a gran escala.